Убираем вирус-вымогатель с помощью Dr.Web LiveCD

Сегодня я напишу об одном способе, который может убрать вирус Winlock. Это загрузочный диск от компании Dr.Web. В принципе, есть много способов победить этот вирус, но этот способ занимает достойное место в борьбе с Winlock.

Честно говоря, самый простой способ, это переустановить систему но, если этот способ нам не подходит, то читаем дальше.

Очень подробно, о том, что такое Dr.Web LiveCD я уже писал. Так что, читаем вот эту статью https://f1comp.ru/bezopasnost/dr-web-livecd-podrobnaya-instrukciya/ создаем загрузочный диск, и когда все будет готово, тогда продолжаем.

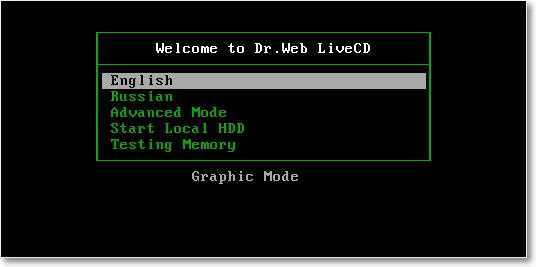

1. Значит загрузочный диск (или флешка) с LiveCD у вас уже есть. Вставляем его в привод и перезагружаем компьютер. Если у вас появится вот такая картинка, то все нормально:

2. Если же нет, и пойдет загрузка Windows, или появится вирус, то заходим в БИОС, и выставляем загрузку с привода, или флешки. Снова перезагружаем компьютер.

Надеюсь все нормально. Продолжаем.

Выбираем русский язык и продолжаем.

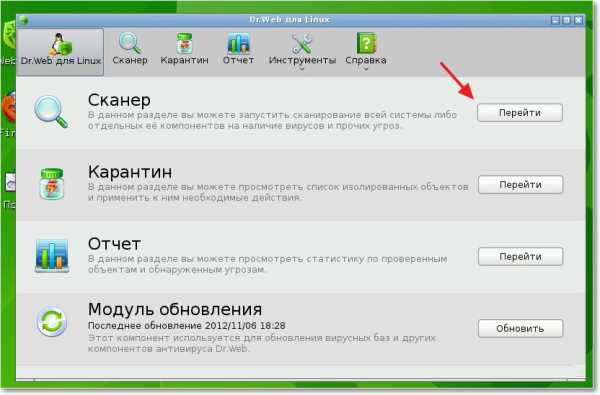

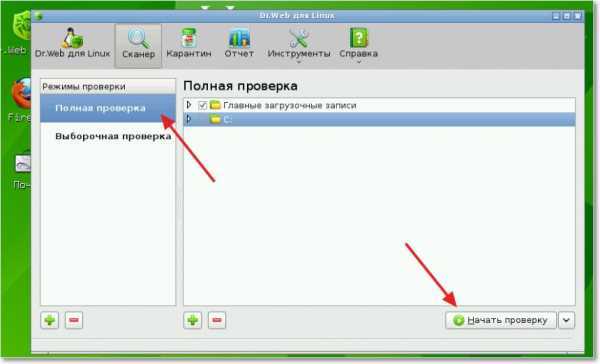

Здесь нам просто нужно запустить проверку компьютера на вирусы, и нажать ждать, пока Dr.Web обнаружит наш вирус-вымогатель и уничтожит его. Нажимаем “Полная проверка”, и “Начать проверку”.

Запустится процесс проверки, и если будет обнаружена угроза, Dr.Web LiveCD вам об этом сообщит. Скажу вам, что такая проверка может и не дать результатов, но попробовать стоит. Кстати если есть время и желание, то точно так же можно проверить и загрузочным диском от ESET, принцип один и тот же. Но там где Dr.Web пропустил, ESET может поймать, или наоборот.

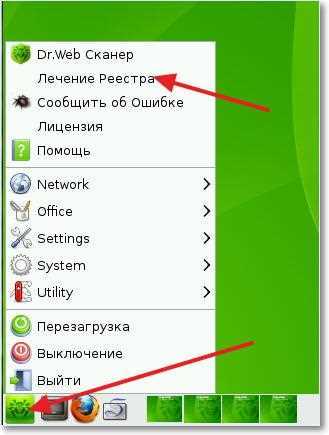

Лечение реестра с помощью Dr.Web LiveCD

Может эту процедуру даже следует провести до проверки на вирусы. Так как после лечения реестра, вирус-вымогатель может исчезнуть. В системе Dr.Web LiveCD нажимаем “Пуск” и выбираем “Лечение реестра”.

Теперь вы знаете один из способов, как победить вирус-вымогатель. Постараюсь написать еще варианты, как вести войну с этим злом :), ну а пока что, пробуйте друзья. Удачи!

Поведение сайта-вируса в других браузерах

Поведение популярного ныне Яндекс-браузера и Оперы 20+ не отличается от Chrome (что не удивительно, ведь все они работают на одном движке).

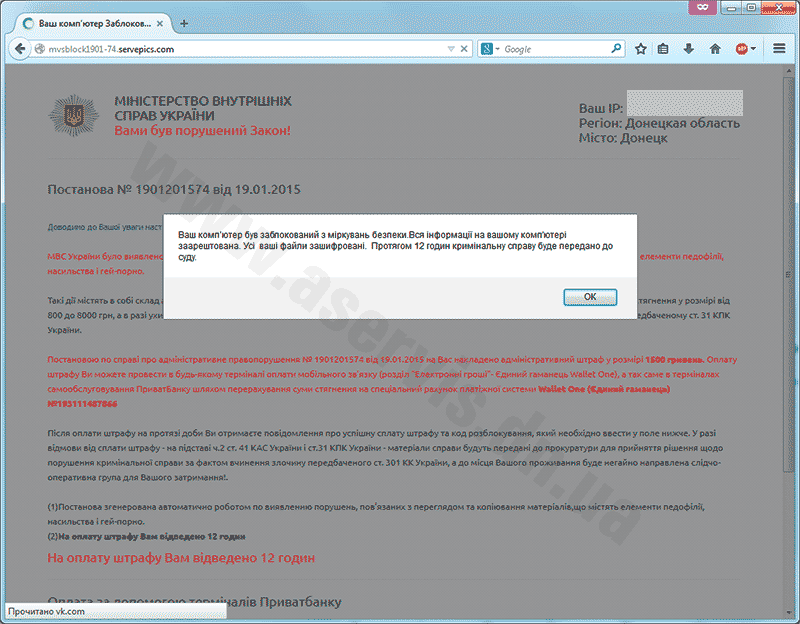

Яндекс-браузер с окном блокировки

Помогает нажать кнопку «Обновить» и комбинацию Ctrl+F4.

Опера 12 этой «болезни» не подвержена. Страница с вредоносным кодом постоянно перезагружается и никак не препятствует закрытию.

Mozilla Firefox практически не подвержен.

Mozilla Firefox с окном блокировки

В браузере Mozilla Firefox нажмите кнопку «ОК». После выберите «Остаться на странице». Закройте вкладку (Ctrl+F4) или браузер.

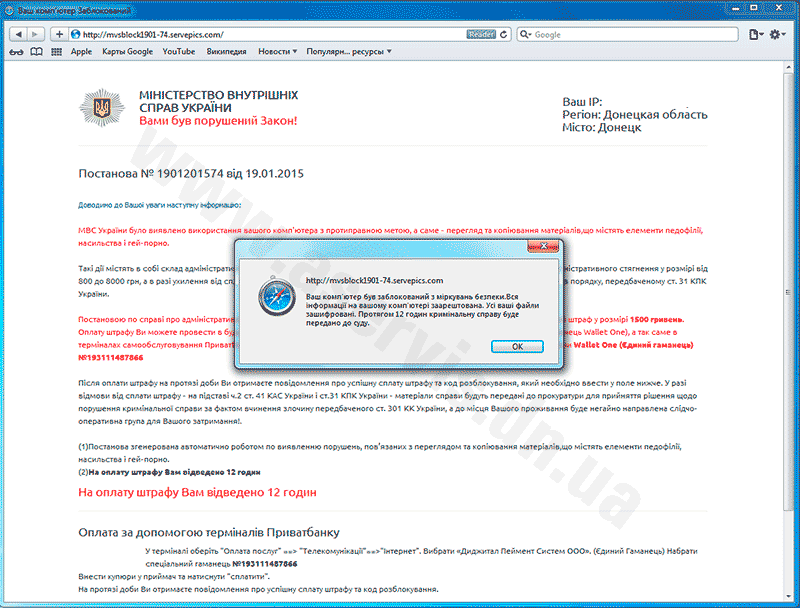

Малоиспользуемый в наших краях, браузер Safari также подвержен этой «болезни»

Safari с окном блокировки

Закрыть окно мы возможности не нашли, поэтому нам пришлось применить прием кунг-фу и снять процесс через «Диспетчер задач» (в Windows c помощью комбинации клавиш Ctrl+Alt+Del).

Как убрать Windows заблокирован

Первым делом, я расскажу, как проделать эту операцию вручную. Если вы хотите использовать автоматический способ удаления этого вируса, то перейдите к следующему разделу. Но отмечу, что несмотря на то, что автоматический способ, в целом, проще, возможны и некоторые проблемы после удаления — наиболее распространенная из них — не загружается рабочий стол.

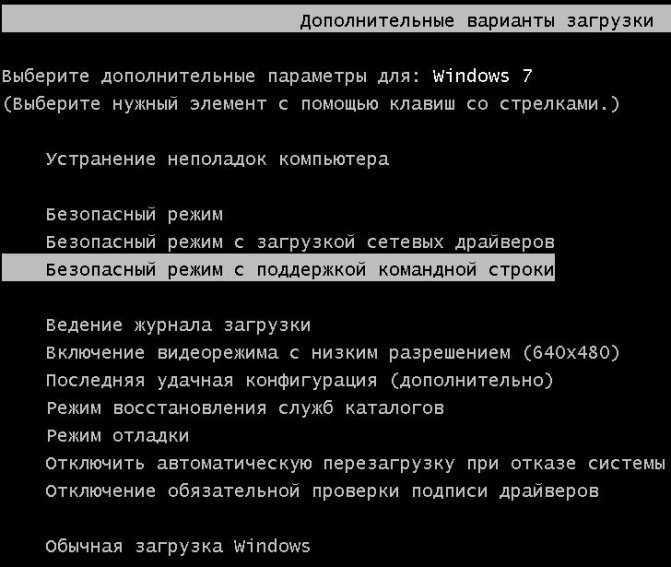

Запуск безопасного режима с поддержкой командной строки

Первое, что нам потребуется для того, чтобы убрать сообщение Windows заблокирован — зайти в безопасный режим с поддержкой командной строки Windows. Для того, чтобы это сделать:

- В Windows XP и Windows 7, сразу после включения начните лихорадочно нажимать клавишу F8, пока не появится меню альтернативных вариантов загрузки и выберите соответствующий режим там. Для некоторых версий BIOS нажатие F8 вызывает выбор меню устройств для загрузки. Если такое появится, выберите ваш основной жесткий диск, нажмите Enter и в ту же секунду начинайте нажимать F8.

- Зайти в безопасный режим Windows 8 может оказаться сложнее. Самый быстрый — неправильно выключить компьютер. Для этого, при включенном ПК или ноутбуке, глядя на окно блокировки, нажмите и удерживайте кнопку питания (включения) на нем в течение 5 секунд, он выключится. После очередного включения вы должны попасть в окно выбора вариантов загрузки, там нужно будет отыскать безопасный режим с поддержкой командной строки.

Введите regedit, чтобы запустить редактор реестра

После того, как командная строка запустилась, введите в нее regedit и нажмите Enter. Должен открыться редактор реестра, в котором мы и будем проделывать все необходимые действия.

Прежде всего, в редакторе реестра Windows следует зайти в ветку реестра (древовидная структура слева)HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon, именно здесь, в первую очередь располагают свою записи вирусы, блокирующие Windows.

Shell — параметр, в котором наиболее часто запускается вирус Windows Заблокирован

Обратите внимание на два параметра реестра — Shell и Userinit (в правой области), их правильные значения, вне зависимости от версии Windows, выглядят следующим образом:

- Shell — значение: explorer.exe

- Userinit — значение: c:\windows\system32\userinit.exe, (именно с запятой на конце)

Вы же, скорее всего, увидите несколько иную картинку, особенно в параметре Shell. Ваша задача — кликнуть правой кнопкой мыши по параметру, значение которого отличается от нужного, выбрать «Изменить» и вписать нужное (правильные написаны выше). Также обязательно запомните путь к файлу вируса, который там указан — мы его чуть позже удалим.

В Current_user параметра Shell быть не должно

Следующий шаг — зайти в раздел реестра HKEY_CURRENT_USER\Software\Microsoft\WindowsNT\CurrentVersion\Winlogon и обратить внимание на тот же параметр Shell (и Userinit). Тут их быть вообще не должно

Если есть — нажимаем правой кнопкой мыши и выбираем «Удалить».

Далее идем в разделы:

- HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

- HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

И смотрим, чтобы ни один из параметров этого раздела не вел к тем же файлам, что и Shell из первого пункта инструкции. Если таковые имеются — удаляем их. Как правило, имена файлов имеют вид набора цифр и букв с расширением exe. Если есть что-то подобное, удалите.

Закройте редактор реестра. Перед вами снова будет командная строка. Введите explorer и нажмите Enter — запустится рабочий стол Windows.

Быстрый переход к скрытым папкам с использованием адресной строки проводника

Теперь зайдите в проводник Windows и удалите файлы, которые были указаны в удаленных нами разделах реестра. Как правило, они находятся в глубине папки Users и добраться до этого месторасположения не так-то просто. Самый быстрый способ это сделать — указать путь к папке (но не к файлу, иначе он запустится) в адресной строке проводника. Удалите эти файлы. Если они находятся в одной из папок «Temp», то можно без страха очистить эту папку вообще от всего.

После того, как все эти действия были совершены, перезагрузите компьютер (в зависимости от версии Windows, возможно потребуется нажать Ctrl + Alt + Del.

По завершении вы получите работающий, нормально запускающийся компьютер — «Windows заблокирован» больше не появляется. После первого запуска рекомендую открыть Планировщик заданий (Расписание выполнения задач, можно найти через поиск в меню Пуск или на начальном экране Windows

Анализ файла hosts

В этом файле могут быть прописаны IP адреса заблокированных сайтов, поэтому следует начинать именно с него.

Чтобы сделать файл видимым в эксплорере (проводнике) необходимо сначала изменить некоторые настройки. Заходим в «Панель управления» и переходим к разделу «Параметры папок»:

Нас интересует вкладка «Вид». Листаем ее содержимое и внизу меняем положение переключателя «Показывать скрытые файлы и папки»:

Теперь идем по следующему пути:

«Мой компьютер» / «Диск С» (или любой другой, на котором установлена ОС) / директория «Windows» / системная папка «system32» / папка с драйверами «drivers» / подпапка «etc».

Именно здесь и располагается файл «hosts». Открываем его с помощью текстового редактора (Notepad++ или через Блокнот).

- На скрине выше показан базовый вид. Все строки, слева от которых стоит «#», являются тестовыми (закомментированными) и не оказывают воздействия на систему. Но если увидите строки без этого значка, то смело удаляйте их.

- Обязательно перезапустите ПК после сохранения изменений.

- Установите подключение к Интернету и пробуйте зайти на ранее заблокированные ресурсы.

- Все методы обнаружения вирусов на компьютере

- Все методы очистки от вируса Recycler

- Руководство по удалению вируса из vk

- Отлючаем обновление Windows 7 и удаляем установленные

- В реестре хранятся вирусы — чистим его!

Как удалить вирус блокирующий поисковики Яндекс и Google

В сети появился «вирус- троян», который блокирует не только доступ к соц сетям, но и поисковики Яндекс и Google. При попытке зайти на сайты пишет, что замечена подозрительная активность.

Просит ввести номер телефона и отослать СМС на короткий номер, затем ввести полученный код. Вирус не даёт зайти на Одноклассники, ВКонтакте, Mail.ru и блокирует поисковики Яндекс и Google.

Это не секрет, что отправив СМС, код никакой не придет, а просто снимут деньги со счёта телефона. Так как поисковики никогда не просят отправить СМС.

Как бы странно это не звучало, но многие антивирусы его не видят и, к сожалению, не находят. Но если есть вирус ,значит есть решение проблемы в такой ситуации. Удаляем вирус в три шага

Шаг №1

Этот шаг не самый важный, но проверить Hosts файл все же стоит!

Удалять вирус будем с hosts файла. Идем по такому пути: меню- пуск, панель управление, параметр папок.

Откроется окошко- нажимаем вкладку ВИД и катим колёсик вниз, ставим параметр папок- показывать скрытые файлы, папки и диски. (см рис.-для увеличения нажми на фото)

После того как сделали скрытые файлы видимыми, идем по пути- диск С, папка Windows / system32/ drivers и конечная папка etc.

В ней и находится наш hosts (возможно вирус сделал поддельный второй файл и у Вас будет два hosts файла).(см рис.-для увеличения нажми на фото)

Прежде чем удалить hosts файл, скачиваем FIX ,созданный майкрософт для автоматического восстановления hosts файла .

После скачивания FIX на компьютер, удаляем все hosts файлы. Другие файлы НЕ ТРОГАЕМ и запускаем FIX, следуя инструкциям мастера автоматического восстановления hosts файла. После восстановления hosts ,FIX попросит перезагрузить компьютер .

Шаг№2

Важно: Поисковики Яндекс и Google заблокированы, выставляем в браузере поисковой системой МАЙЛ РУ, для скачивания нового браузера.

После исправления hosts, нужно удалить браузер(СКАЧАЙТЕ НА КОМПЬЮТЕР ЧИСТЫЙ БРАУЗЕР ЗАРАНЕЕ). Если он не один, удаляем всё, кроме Internet Explorer.

Его удалить нельзя, а можно отключить, как отключить Internet Explorer. Браузер нужно не только удалить ,но и удалить все оставшиеся от него папки.

После удаления браузера идем по пути: диск С/ Program Files и удаляем там все папки с названием, оставшиеся от нашего браузера.(см рис.-для увеличения нажми на фото)

Бывает, что система не дает сразу удалить папки от браузера, тогда перезагрузите компьютер и Вы сможете удалить оставшиеся папки.

Шаг№3

И наконец, самый последний, но очень важный шаг, удалить сам вирус и установить новый чистый браузер.

Так как многие антивирусы этот вирус найти не могут ,воспользуемся для сканирования проверенным средством, а именно, антишпионом Malwarebytes Anti-Malware.

Для полного сканирования подойдет бесплатная версия программы.

Программа не конфликтует ни с каким антивирусом и не мешает их работе.

Скачиваем с официального сайта и устанавливаем.

После установки обновится база данных и откроется окно программы. Для начала настроим и просканируем систему.(см рис.-для увеличения нажми на фото)

По окончании сканирования нажимаем-просмотреть результаты и видим количество зараженных объектов в карантине.

Проставляем «галочки» напротив найденных вирусов(если они проставлены не везде) и нажимаем удалить.

Для полного удаления вирусов программа попросит перезагрузить компьютер, на что Вы обязательно соглашаетесь и перезагружаетесь.

После перезагрузки и удаление вирусов удаляем оставшиеся следы.

Так как стоит вид папок-показывать скрытые папки и файлы, идем по такому пути-диск С/папка Program Data и удаляем папки, с названием удалённого браузера.(см рис.-для увеличения нажми на фото)

Если не помогло попробуйте так:

Перезагружаем компьютер и устанавливаем чистый браузер. Продолжаем пользоваться поисковиками и социальными сетями!

https://youtube.com/watch?v=hgXPP6HV8sk

Вопросы от пользователей

Обычно достаточно просто перезагрузить телефон. Если это не помогает, нужно зайти в настройки браузера и удалить, очистить все данные, куки и кеш. Порядок действия может отличаться в зависимости от используемой операционной системы, можно дополнительно проконсультироваться в службе поддержки оператора.

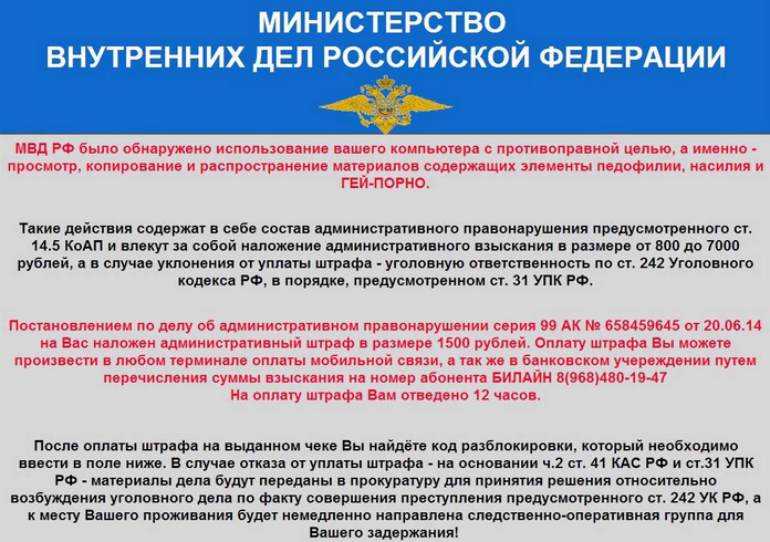

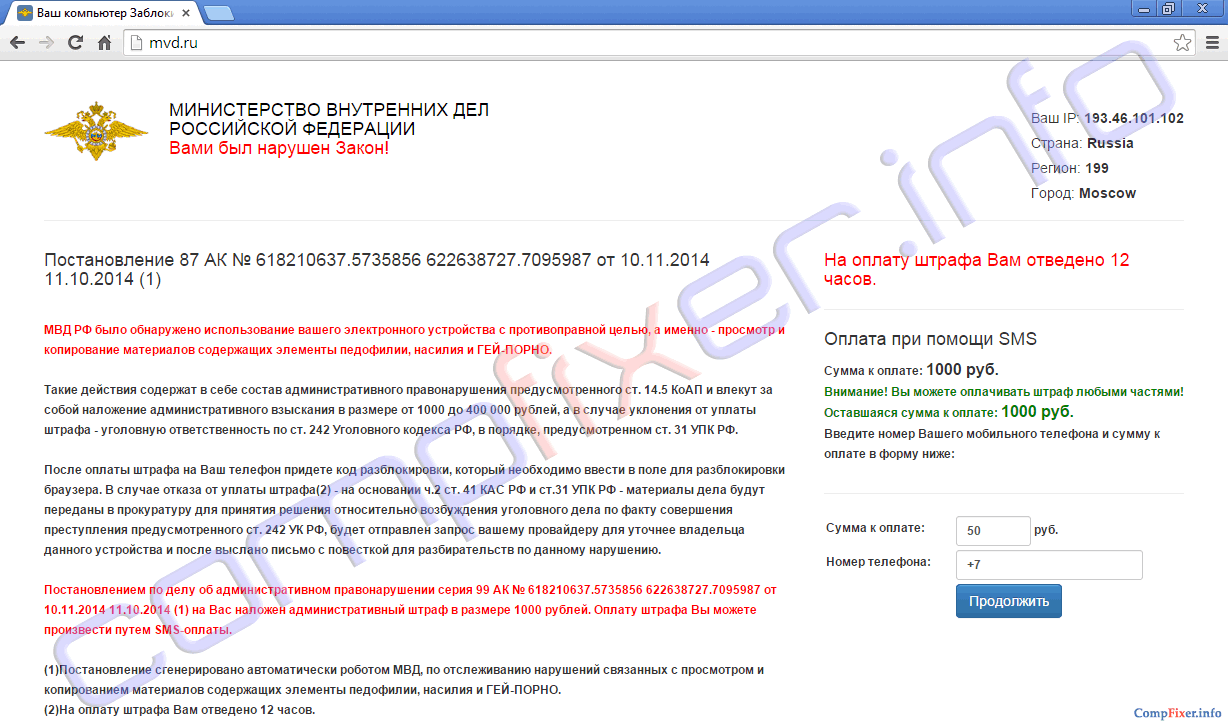

Министерство внутренних дел Российской Федерации не наделено таким правом, компьютер подвергся атаке вируса. Никакие штрафы не могут быть наложены в таком порядке, это не соответствует установленной законом процедуре.

Это мошенники блокируют компьютер от имени МВД. Не стоит поддаваться на угрозы и платить деньги, вернуть их не удастся. Кроме того, информационная безопасность устройства в этом случае не гарантирована. Необходимо избавиться от вируса при помощи перезагрузки компьютера с последующим сканированием антивирусной программой. Также может потребоваться вручную сменить предпочтительный DNS-сервер в настройках подключения, установить маркер в положение «Получить адрес автоматически».

Часто пользователи обращаются к нам с такой проблемой:

При запуске браузера открывается сайт mvd.ru с предупреждением о необходимости заплатить штраф:

При попытке открыть любой другой сайт всё равно открывается mvd.ru. К тому же, на иконке сетевых подключений присутствует треугольник «Подключение ограничено». Антивирус не находит никаких вирусов и вредоносных программ на компьютере. Как удалить сообщение mvd.ru из браузера? Вот так выглядит страница с требованием оплатить штраф:

Прямо на обманной странице присутствует форма для перечисления денег мошенникам якобы для разблокировки компьютера. На самом деле, эта страница не имеет никакого отношения к сайту mvd.ru. Она подменена мошенниками. Если открыть этот сайт с не заражённого компьютера, откроется настоящий сайт МВД.

Существует другая разновидность страницы с сообщением:

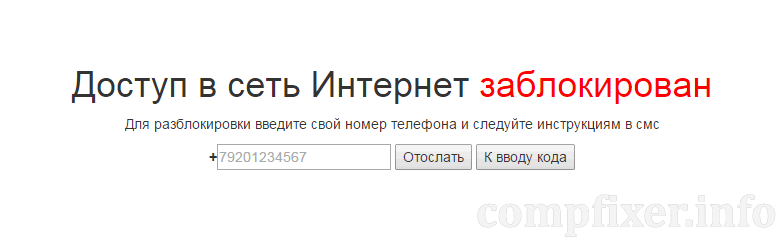

На экране отображается лишь форма для ввода телефонного номера и кнопки Отослать и К вводу кода:

Использование редактора реестра в безопасном режиме

Но, предположим, что это эффекта не дало. Снова наблюдаем ситуацию, когда Windows заблокирована приложением-вирусом. Как поступить в этом случае?

Для начала следует использовать загрузку в безопасном режиме с поддержкой командной строки, после чего уже через консоль вызвать редактор реестра (команда regedit). Теперь начинается самое главное.

Первым делом необходимо в ветке HKLM найти ключи Shell и Userinit, которые расположены в директории Winlogon. Для первой записи (без вариантов) должно быть указано значение explorer.exe, а для второй полный путь к исполняемому файлу userinit.exe, который находится в системной папке System32 корневой директории Windows в системном разделе (обычно на диске С).

После этого следует проверить аналогичный раздел в ветке HKCU. Здесь в такой же директории вышеуказанных ключей быть не должно вообще. Если они есть, их необходимо удалить. Затем для верности нужно проверить каталоги Run и RunOnce в ветках HKLM и HKCU. В этих разделах нужно избавиться от всех подозрительных записей, в которых в качестве текущих значений установлены ссылки на исполняемые EXE-файлы, названия которых состоят из бессмысленного набора символов (если вы по каким-то причинам сомневаетесь, стоит ли удалять определенный ключ, просто зайдите в редактирование параметров через двойной клик и установите в качестве значения единицу – это позволит отключить выполнение приложения, а при необходимости значение можно будет вернуть в прежнее состояние после устранения основных проблем с самой операционной системой, но уже после ее рестарта в рабочем состоянии).

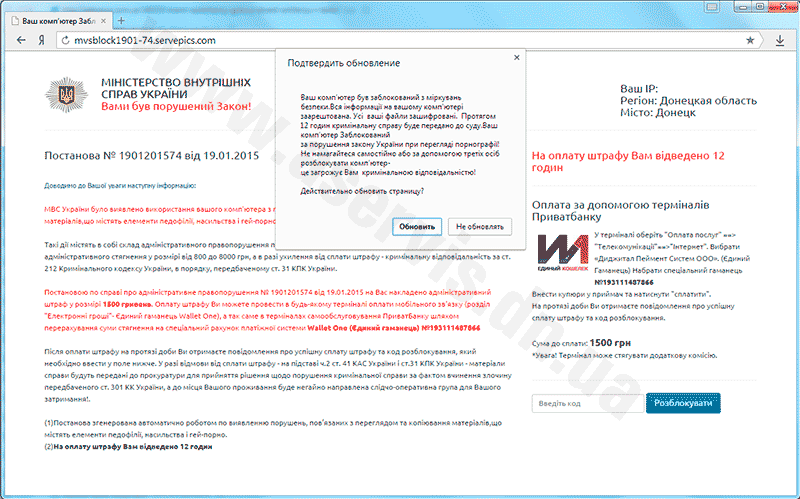

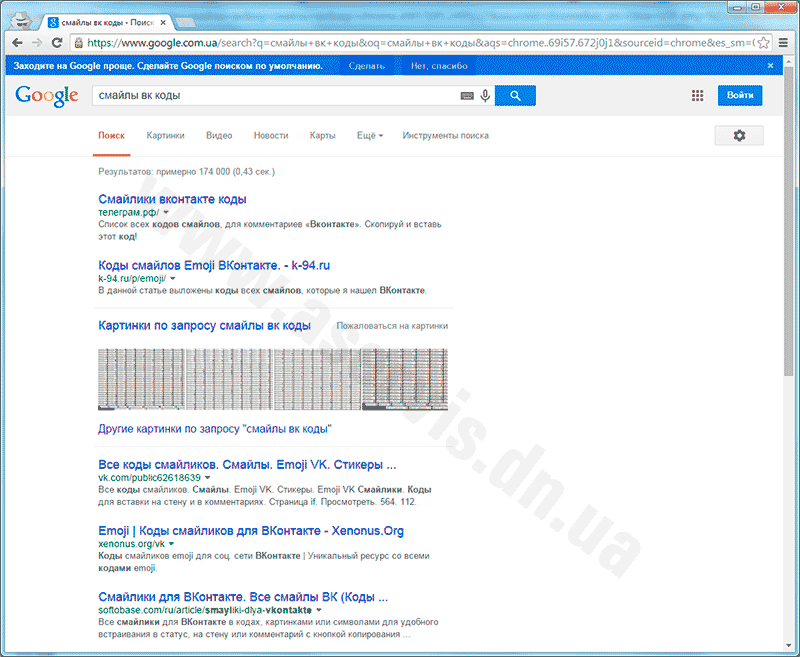

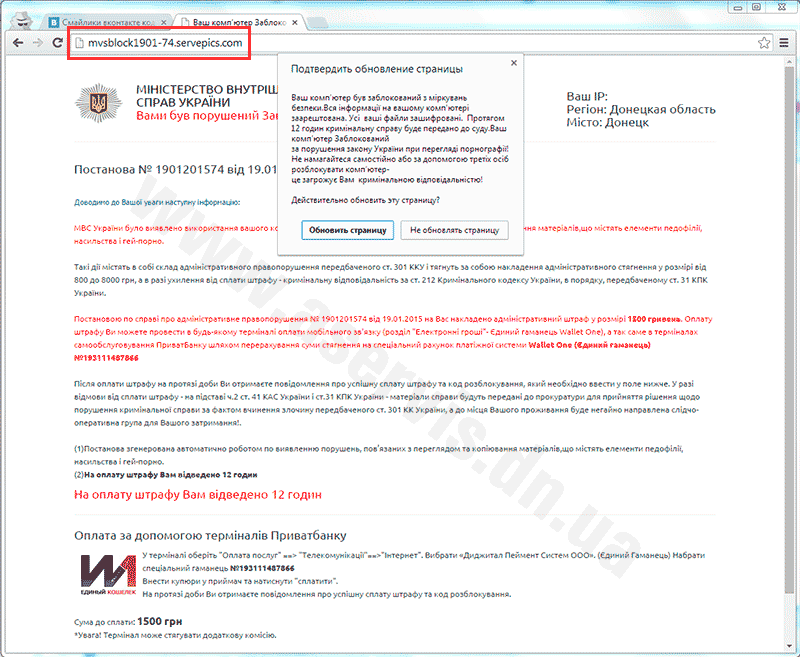

Заходим на вредоносный сайт

Как правило, заражение происходит через сайт, найденный с помощью поисковой системы. К примеру, автор этой статьи зашел на вредоносный сайт по запросу «смайлы вк коды».

Результаты поиска Google

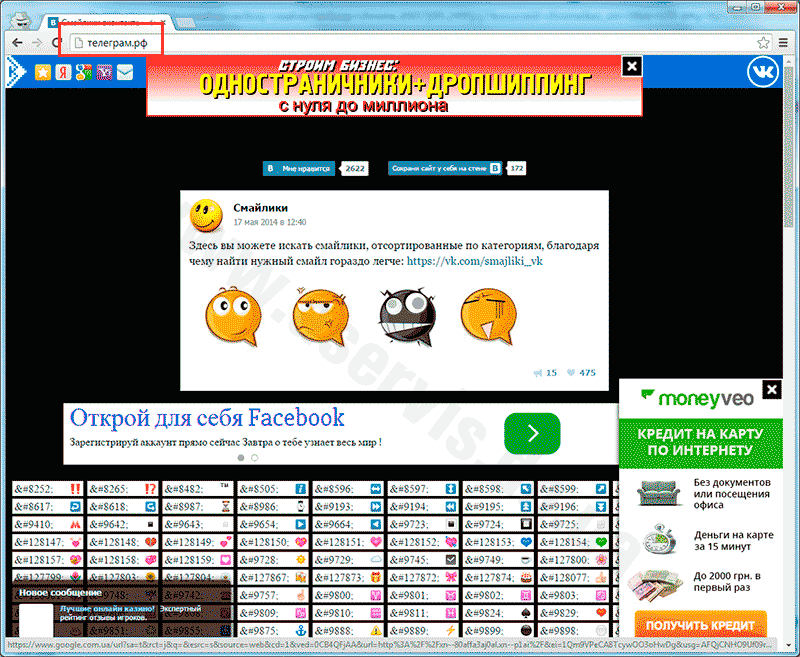

Первый же результат поиска приводит нас на сайт «телеграм.рф»:

Сайт «телеграм.рф», перенаправляющий пользователя на вредоносный

Этот сайт уже сам по себе выглядит весьма сомнительно из-за большого количества рекламы на странице. Но, кроме безобидной рекламы, при клике на любом месте страницы, открывается дополнительное окно:

Вредоносный сайт с окном блокировки

Здесь мы наблюдаем веб-страницу со странным адресом, которая маскируется под официальный документ МВД Украины. В ней говорится, что компьютер был заблокирован и файлы были зашифрованы и требуется перечислить оплату мошенникам:

Ваш комп’ютер був заблокований з міркувань безпеки. Вся інформація на вашому комп’ютері заарештована. Усі ваші файли зашифровані. Протягом 12 годин кримінальну справу буде передано до суду.

С помощью специальных техник, вредоносный код не дает закрыть браузер или уйти на другую страницу. Это может создать у неопытных пользователей впечатление, что компьютер действительно заблокирован.

Чтобы закрыть это окно в Google Chrome, Opera 20+ или Yandex нажмите кнопку «Обновить страницу» и сразу комбинацию клавиш на клавиатуре Ctrl+F4, закрывающую вкладку.

1-й способ или Как удалить вирус-вымогатель, используя AntiWinLocker LiveCD.

2. Затем изменяем способ загрузки в BIOS. Для этого нужно просто запустить перезагрузку компьютера и, когда в начале загрузки операционной системы, на экране появится «BIOS» нажать эту клавишу. Чаще всего используется Delete или F2, а для некоторых МП F1, F8, F10, F11, F12, CTRL+ESC и прочее. Во вкладке Boot выбираем загрузку с CD/DVD (диск) или USB-flash drive (флешка).

3. Перезагружаем компьютер и видим: «Press any key to boot from CD» — нажимаем любую клавишу.

4. В главном меню выбираем «Старт». Далее выбираем «Автоматически». Дожидаемся окончания сканирования, расставляем галочки и нажимаем «Восстановить».

5. Возвращаемся в меню и нажимаем «Вручную». В окне «Выбор системы» выбираем диск, на который у Вас установлена система. У меня, например, «Система на диске С:». Далее нажимаем «Загрузить». Далее везде, где видим красный цвет жмем «Исправить».

6. Нажимаем «По умолчанию», затем — «Сохранить».

7. Возвращаемся в меню и нажимаем «Автозагрузка»-«Автозагрузка для всех»-«Run». Убираем галочки с «подозрительных» файлов.

8. «Ручной режим»-«Для выхода нажмите здесь…»-«Выход»-«Закрыть».

Удаление при помощи антивирусных утилит

Чтобы скачать утилиты, удаляющие винлокеры, и записать их диск, вам понадобится другой, неинфицированный, компьютер или ноутбук. Попросите соседа, товарища или друга попользоваться его ПК часок-другой. Запаситесь 3-4 чистыми дисками (CD-R или DVD-R).

AntiWinlocker

1. Зайдите на оф.сайт разработчиков утилиты — antiwinlocker.ru.

2. На главной странице кликните кнопку AntiWinLockerLiveCd.

4. Скачайте образ в формате ISO на компьютер.

5. Запишите его на DVD-R/CD-R в программе ImgBurn или Nero, используя функцию «Записать образ диск». ISO-образ должен записаться в распакованном виде, чтобы получился загрузочный диск.

6. Вставьте диск с AntiWinLocker в ПК, в котором бесчинствует баннер. Перезапустите ОС и зайдите в БИОС (узнайте горячую клавишу для входа применительно к вашему компьютеру; возможные варианты — «Del», «F7»). Установите загрузку не с винчестера (системного раздела С), а с DVD-привода.

7. Снова перезагрузите ПК. Если вы сделали всё правильно — корректно записали образ на диск, изменили настройку загрузки в БИОС — на мониторе появится меню утилиты AntiWinLockerLiveCd.

8. Чтобы автоматически удалить вирус-вымогатель с компьютера нажмите кнопку «СТАРТ». И всё! Других действий не понадобится — уничтожение в один клик.

9. По окончанию процедуры удаления, утилита предоставит отчёт о проделанной работе (какие сервисы и файлы она разблокировала и вылечила).

10. Закройте утилиту. При перезагрузке системы опять зайдите в БИОС и укажите загрузку с винчестера. Запустите ОС в обычном режиме, проверьте её работоспособность.

WindowsUnlocker (Лаборатория Касперского)

1. Откройте в браузере страницу sms.kaspersky.ru (оф.сайт Лаборатории Касперского).

2. Кликните кнопку «Скачать WindowsUnlocker» (расположена под надписью «Как убрать баннер»).

3. Дождитесь пока на компьютер скачается образ загрузочного диска Kaspersky Rescue Disk с утилитой WindowsUnlocker.

4. Запишите образ ISO таким же образом, как и утилиту AntiWinLockerLiveCd — сделайте загрузочный диск.

5. Настройте БИОС заблокированного ПК для загрузки с DVD-привода. Вставьте диск Kaspersky Rescue Disk LiveCD и перезагрузите систему.

6. Для запуска утилиты нажмите любую клавишу, а затем стрелочками курсора выберите язык интерфейса («Русский») и нажмите «ENTER».

7. Ознакомьтесь с условиями соглашения и нажмите клавишу «1» (согласен).

8. Когда на экране появится рабочий стол Kaspersky Rescue Disk, кликните по крайней левой иконке в панели задач (буква «K» на синем фоне), чтобы открыть меню диска.

9. Выберите пункт «Терминал».

10. В окне терминала (root:bash) возле приглашения «kavrescue ~ #» введите «windowsunlocker» (без кавычек) и активируйте директиву клавишей «ENTER».

11. Отобразится меню утилиты. Нажмите «1» (Разблокировать Windows).

12. После разблокировки закройте терминал.

13. Доступ к ОС уже есть, но вирус по-прежнему гуляет на свободе. Для того, чтобы его уничтожить, выполните следующее:

- подключите интернет;

- запустите на рабочем столе ярлык «Kaspersky Rescue Disk»;

- обновите сигнатурные базы антивируса;

- выберите объекты, которые нужно проверить (желательно проверить все элементы списка);

- левой кнопкой мыши активируйте функцию «Выполнить проверку объектов»;

- в случае обнаружения вируса-вымогателя из предложенных действий выберите «Удалить».

14. После лечения в главном меню диска кликните «Выключить». В момент перезапуска ОС, зайдите в БИОС и установите загрузку с HDD (винчестера). Сохраните настройки и загрузите Windows в обычном режиме.

Сервис разблокировки компьютеров от Dr.Web

Этот способ заключается в попытке заставить винлокер самоуничтожиться. То есть дать ему, то что он требует — код разблокировки. Естественно деньги для его получения вам тратить не придётся.

1. Перепишите номер кошелька или телефона, который злоумышленники оставили на баннере для покупки кода разблокировки.

2. Зайдите с другого, «здорового», компьютера на сервис разблокировки Dr.Web — drweb.com/xperf/unlocker/.

3. Введите в поле переписанный номер и кликните кнопку «Искать коды». Сервис выполнит автоматический подбор кода разблокировки согласно вашему запросу.

4. Перепишите/скопируйте все коды, отображённые в результатах поиска.

5. На заражённом компьютере в «интерфейс» баннера введите код разблокировки, предоставленный сервисом Dr.Web.

6. В случае самоликвидации вируса, обновите антивирус и просканируйте все разделы жёсткого диска.

Порядок наложения взыскания

Сообщение от МВД о блокировке телефона за просмотр запрещенных сайтов никогда не высылается правоохранительными органами РФ просто потому, что они так не работают. Кодексом об административных правонарушениях РФ предусмотрен порядок наложения взыскания за выявленное правонарушение:

- возбуждение дела и производство определенного разбирательства судом, должностными лицом, уполномоченным госорганом по факту нарушения, с установлением виновности, иных заслуживающих внимания фактов, определения наказания. В этом процессе может участвовать лицо, в отношении которого ведется разбирательство, и защищать свои права;

- оформление этого процесса документально, составление протокола, постановления об административном правонарушении;

- лицу обязательно вручается или высылается копия постановления, так как у него есть право обжалования такого документа.

Конечно, есть и упрощенный порядок, без составления протокола, когда, например, фиксация правонарушения осуществляется видеокамерами согласно ст. 28.6. КоАП РФ, но постановление должно быть вынесено в обязательном порядке и направлено почтой. Бывают случаи, что постановление не может быть получено по причине смен адреса и т.д., но они единичные.

И, наконец, просмотр порносайтов (именно при их посещении чаще всего появляется сообщение от имени МВД о необходимости уплаты штрафа) по действующему законодательству РФ не запрещен, это не является правонарушением. Запрещенные сайты блокируются в установленном порядке и становятся недоступны пользователям после этого автоматически.

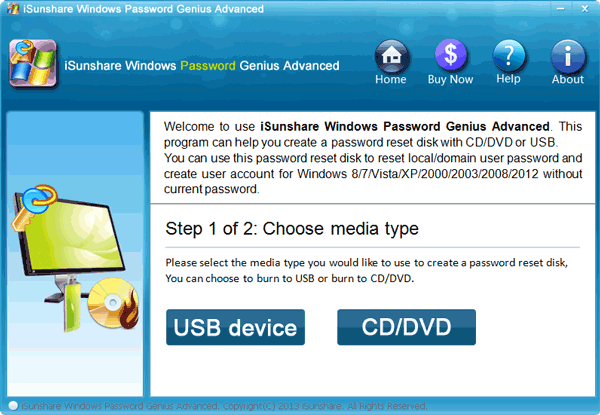

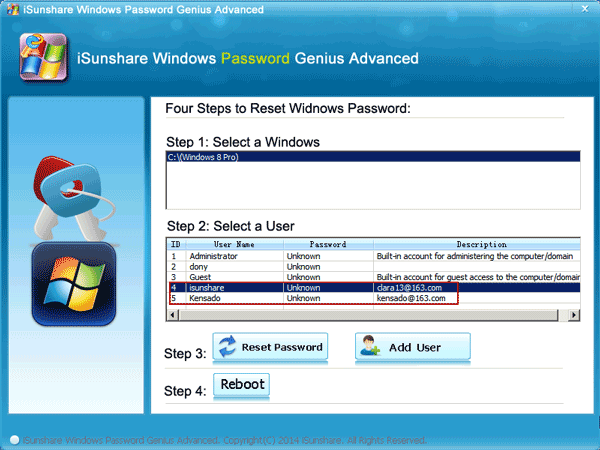

Как сбросить забытый пароль Toshiba с помощью WinPassKey

Никому не нужно напоминать о мощи и постоянно растущем количестве пользователей потрясающего WinPassKey(Сброс пароля Windows). Это идеальное средство для восстановление пароля Windows для всех типов ПК и ноутбуков, в том числе Toshiba. Возможность доступа и сброса забытого пароля на заблокированном компьютере , без сомнения, является супер-хитом. Ниже приведены шаги, как обойти пароль на ноутбуке Toshiba с помощью WinPassKey.

10,000+ Downloads

Ключевые характеристики:

- Восстановить забытый пароль для всех версий Windows в течение нескольких минут.

- Создать новую учетную запись администратора легко без входа в систему.

- Создать USB флэш-диск или CD/DVD диск.

- Поддержка Windows 10, 8.1, 8, 7, Vista, XP, 2000, NT.

- Поддержка Windows Server 2016, 2012, 2008 (R2), 2003(R2), 2000, NT.

Шаг 1. Установите Windows Passowrd Key и запустите его на компьютере, к которому у вас есть доступ. Вставьте подходящий носитель в компьютер, к которому у вас есть доступ, и затем перейдите к основному интерфейсу. Нажмите на «USB device» или «CD/DVD» в зависимости от используемого типа носителя.

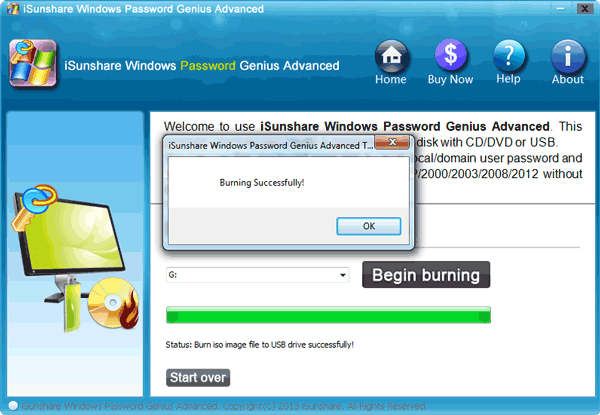

Шаг 2. В выпадающем списке выберите соответствующее записывающее устройство, а затем нажмите «Begin burning». Процесс записи начнется немедленно, и через некоторое время будет отображено подтверждающее сообщение. Просто нажмите «ОК», чтобы получить загрузочный диск для сброса пароля, извлеките диск и используйте его для загрузки заблокированного ноутбука Toshiba.

Шаг 3. Как только откроется WinPassKey, просто подтвердите целевую учетную запись, для которой необходимо сбросить пароль.

Шаг 4. Выберите локальную учетную запись из отображаемого списка и нажмите кнопку «Reset Password», а затем «Yes» во всплывающем окне. Это действие мгновенно сбросит ваш пароль учетной записи Toshiba.

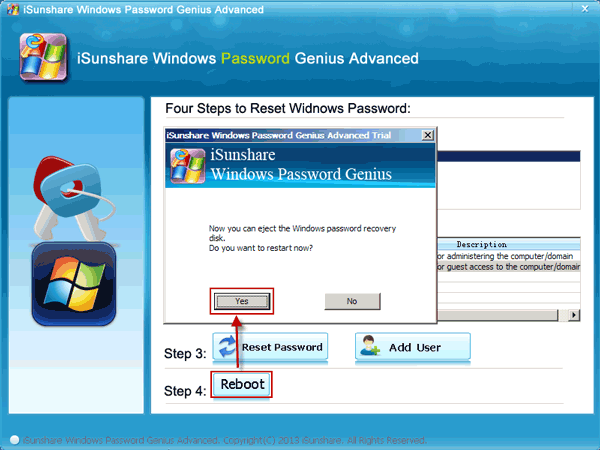

Шаг 5. Теперь нажмите кнопку «Reboot» в самой нижней части программы и извлеките вставленный ранее носитель.

Заключение

Ознакомившись со всеми вышеупомянутыми опциями, вы можете выбрать наиболее подходящий вариант сброса пароля для ноутбука Toshiba. WinPassKey оказался лучшим вариантом благодаря тому, что он может сбрасывать забытые пароли для заблокированных и работающих ноутбуков Toshiba без стирания каких-либо данных. Другие варианты также могут использоваться в зависимости от обстоятельств, но мы будем называть вещи своими именами и скажем, что WinPassKey является королем джунглей.

Простым коням — простые меры

Прежде чем использовать сложные методы и спецсофт, попробуйте обойтись имеющимися средствами. Вызовите диспетчер задач комбинацией клавиш {CTRL}+{ALT}+{DEL} или {CTRL}+{SHIFT}+{ESC}. Если получилось, то мы имеем дело с примитивным трояном, борьба с которым не доставит проблем. Найдите его в списке процессов и принудительно завершите.

Посторонний процесс выдаёт невнятное имя и отсутствие описания. Если сомневаетесь, просто поочерёдно выгружайте все подозрительные до исчезновения баннера.

Если диспетчер задач не вызывается, попробуйте использовать сторонний менеджер процессов через команду «Выполнить», запускаемую нажатием клавиш {Win}+{R}. Вот как выглядит подозрительный процесс в System Explorer .

Когда троян деактивирован на время сеанса, осталось найти его файлы и удалить их. Это можно сделать вручную или воспользоваться бесплатным антивирусом.

Типичное место локализации трояна – каталоги временных файлов пользователя, системы и браузера. Целесообразно всё же выполнять полную проверку, так как копии могут находиться где угодно, а беда не приходит одна. Посмотреть полный список объектов автозапуска поможет бесплатная утилита Autoruns .

Вместо итога

Вот, собственно, и все, что касается возникновения проблем, когда система или ее некоторые функции оказываются заблокированными. Если операционная система стартует, сразу можно сделать вывод, что запреты наложены в связи с отсутствием активации или представляют собой меры безопасности со стороны самой системы или администратора компьютера. А вот в случае появления сообщений в виде баннеров это явный признак вирусного воздействия.

Что же касается устранения проблем и приведения системы в нормальное работоспособное состояние, для активации лучше всего использовать KMSAuto Net (программа портативная и установки не требует), для устранения проблем с запретами со стороны самой ОС подойдет отключение контроля UAC или предоставление себе расширенных прав на изменение системной конфигурации или доступа к заблокированными программам. Ну а для борьбы с вирусами без утилит, которые стартуют еще до загрузки основных модулей Windows, в данном случае обойтись бывает невозможно.

Да, и вот еще что. Даже если операционная система запускается в безопасном режиме, ни при каких обстоятельствах не рекомендуется использовать якобы антивирусные программы вроде SpyHunter, поскольку угрозы, может быть, обнаружены и будут, но удалить их или нейтрализовать без покупки основного приложения будет невозможно. К тому же потом избавиться от самих антивирусных апплетов такого типа будет намного сложнее, нежели удалить угрозы, обнаруженные другими приложениями, например, программами от «Лаборатории Касперского». Так что, если вам предлагается скачивать и устанавливать подобные утилиты, лучше, как говорится, не рисковать.