Руководство по удалению TrojanClicker/Win32

Ручное удаление касается модификации реестра Windows, который является наиболее важным и уязвимым компонентом ОС Windows. Удаление неверных записей реестра приведет к серьезным повреждениям Операционной Системы.

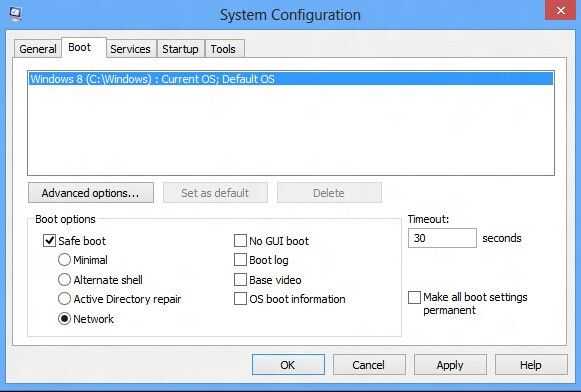

Шаг 1: Перезагрузите компьютер в безопасном режиме с поддержкой сетевых подключений

Это можно сделать нажав кнопку F8 на старте системы. 1. После запуска в защищенном режиме нажмите WIN+R, для вызова окна коммандной строки.

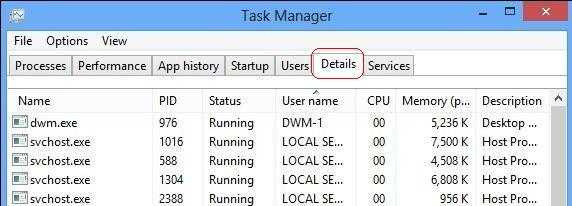

Шаг 2: Завершение активных процессов вируса в диспетчере задач Windows

1. Щелкните правой кнопкой мыши на панели задач и выберите «Диспетчер задач» из меню. Нажмите кнопку «Подробнее», вы увидите окно диспетчера задач.

1. Нажмите Win+X вместе, чтобы открыть меню быстрого доступа.

Шаг 5: Удаление записи реестра Трояна

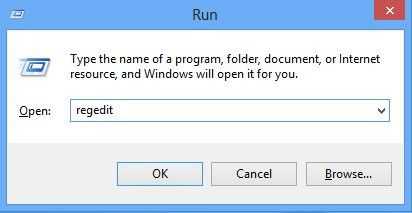

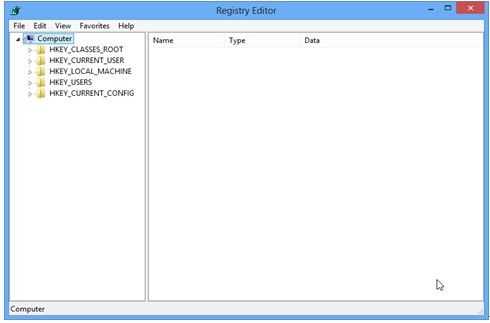

1. Нажмите клавиши Windows+R вместе, чтобы открыть окно Выполнить. Наберите Regedit в поле, а затем нажмите кнопку Enter, чтобы открыть редактор реестра.

2. Найдите и удалите (CTRL+F) все записи реестра, относящиеся к трояну, перечисленных ниже:

Во время работы в фоновом режиме, троян будет замедлять общую производительность компьютера пожирая большое количество системных ресурсов. Одним словом, ваш компьютер не сможет правильно работать. Вы столкнетесь с множеством проблем, таких как синий экран, сбои системы и т.д. Программы, установленные на вашем компьютере также будут поврежден этим вирусом.

С чем мы боремся?

Троянский вирус – это замаскированная под нужную или полезную для нормальной работы ПК программа, но при запуске эта программа наносит существенный вред содержимому жесткого диска.

У троянов есть много способов помешать работе компьютера. Наиболее распространенным является такая его способность, как уничтожение всей информации на жестком диске. Это самые примитивные вирусы, именно с них начиналась история борьбы с вредительским софтом. Только представьте, что будет, если такой троянец случайно попадет на банковский сервер со всей информацией о клиентах. Или, например, в систему управления воздушным судном. Катастрофа!

Как удалить вирус троян с помощью Trojan Remover

Для удаления именно вируса трояна есть специализированный софт. Данный софт называется Trojan Remover, он платен. Но у него существует определенный бесплатный период, 30 дней. Разумеется, за это время можно отлично удалить вирус троян, и не только его. Но у него есть один недостаток, он анголоязычный.

Первым делом загрузим ограниченно бесплатную версию (на месяц) с официального сайта. Затем устанавливаем антивирус. Далее, производим установку данного софта, у нас появляется окно:

Затем, соглашаемся условиями пользования, и нажимаем Next. У нас откроется новое окошко, где нам предложат выбрать место для установки. Я вам не рекомендую производить установку на системный диск С, на нем и так мало места, поэтому я устанавливаю его на отдельный диск Е в специальную папочку «Программы установленные». Нажимаем Next, далее, нам прилагают создать иконку на рабочем столе, соглашаемся.

Для ускорения компьютера я применяю программу: — Ускоритель компьютера

Затем нажимаем на кнопку Инсталляция. По завершению инсталляции, устанавливаем галочку над надписью установка обновлений и жмем на клавишу Финиш:

У нас откроется новое окошко, где мы жмем Update для установки обновлений.

У нас начался процесс обновлений. По завершению его, на рабочем столе появляется ярлык с Trojan Remover и программа готова к работе.

Соответственно, чтобы запустить программу, кликаем по ярлыку, и программа запускается. В новом окне, необходимо нажать на Continue для продолжения запуска программы. В этом же окне мы видим, что нам осталось 30 дней бесплатной работы программы.

У нас открывается окошко, где нам нужно нажать для начала проверки кнопочку Scan.

Все, у нас начался процесс сканирования. Антивирусник будет искать именно троянские программы. Сканирование пройдет быстро, у меня 1.5 минуты. Закрываем программу, она у меня ничего не нашла. Если она у вас найдет вирус троян, она вам об этом непременно сообщит и предложит его удалить.

Также, во время включения ПК данный софт станет производить быструю проверку наиболее важных частей компьютера на предмет вирусов. Это, я бы сказал самый лучший способ, как удалить троян?

Кроме данного способа, можно использовать программу Malwarebytes.

СОВЕТУЮ ПОЧИТАТЬ: — Качественная дефрагментация диска

Дальнейшие действия

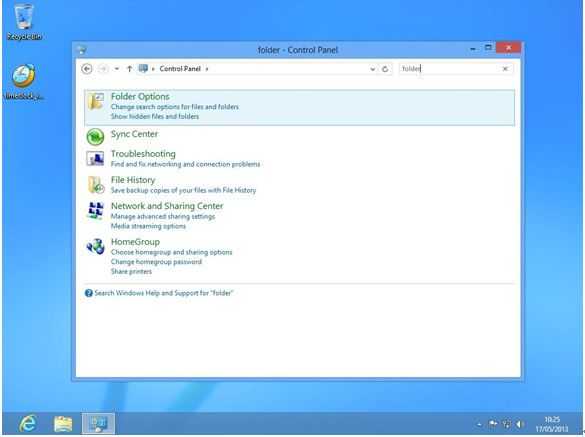

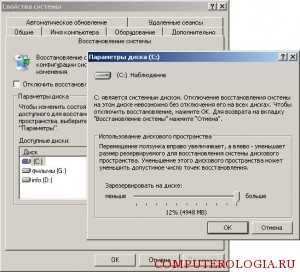

Следующий шаг – это удаление файлов восстановления системы. Очень часто именно сюда в первую очередь попадает троян и другие вирусы. Кроме того, желательно просмотреть папку temp и очистить кэш-память браузера, которым вы пользуетесь. Для этих действий можно использовать специальные программы, например, эффективна Ccleaner, которая, кстати, применяется и для мобильных устройств или планшетов.

Для поиска и обнаружения троянов эффективно использовать программу Trojan Remover. Утилита распространяется за определенную плату. Однако, в сети есть и демоверсия программы, которая полностью рабочая в течение первого месяца после установки. После запуска Trojan Remover проверяет на наличие трояна реестр операционной системы, сканирует все документы и файлы, в которых может быть вирус. Причем программа эффективна не только против троянов, но и против некоторых видов червей. Интерфейс антивируса довольно прост и интуитивно понятен даже для новичков, не часто сталкивающихся с техникой.

Если вы заподозрили, что на компьютере или ноутбуке появилась вредоносная программа, то незамедлительно следует заняться его “лечением”. Для этого можно использовать антивирусы. Кроме того, есть и другие способы, например, очистить компьютер от вредоносных программ вручную. На самом деле все не так сложно, а в результате можно оградить себя от значительных неприятностей, которые доставляют компьютерные вирусы.

Поиск и лечение в ручную

Если вы заметили нестабильность работы своего ПК и подозреваете присутствие вредоносных программ, рекомендую провести следующую первую помощь в лечении:

- Комбинацией кнопок Ctrl+Alt+Delete запустите «Диспетчер задач».

- На вкладке «Процессы» внимательно изучите запущенные процессы и их описание. Как правило, имена и описание вирусных процессов не имеют смысла и не соответствуют программам, установленным на ПК. Часто, это просто набор символов и цифр и если вы уверены что это вирусы — завершите выполнение этих процессов кнопкой «Завершить процесс».

- Далее, в диспетчере задач нажмите опции «Файл» – «Новая задача (Выполнить …)».

- В окне «Выполнить новую задачу» наберите msconfig.exe и нажмите «ОК».

- За диспетчером задач появится утилита «Конфигурация системы». Отодвиньте курсором диспетчер задач и перейдите на вкладку «Автозагрузка». Снимите галочки с подозрительных программ — тем самым вы отключите их запуск, нажмите «ОК».

- Затем появиться окошко где нужно поставить галочку и выбрать перезагрузиться прямо сейчас.

Перспективы и вероятные тенденции

Прошедший год продемонстрировал устойчивое распространение не только массового вредоносного ПО, но и APT-угроз, с которыми сталкивались организации по всему миру.

В 2021 году следует ожидать дальнейшего распространения цифрового вымогательства, при этом целевым атакам с использованием троянов-шифровальщиков все чаще будут подвержены частные компании и корпоративный сектор. Этому способствует развитие модели RaaS (Ransomware as a Service — вымогательство как услуга), а также ощутимый для хакерских группировок результат, стимулирующий их преступную деятельность. Возможное сокращение расходов на информационную безопасность также может привести к стремительному росту числа подобных инцидентов.

Пользователям по-прежнему будет угрожать массовое вредоносное программное обеспечение —банковские и рекламные трояны, майнеры и шифровальщики, а также шпионское ПО. Стоит также готовиться к появлению новых мошеннических схем и фишинговых кампаний, с помощью которых злоумышленники будут пытаться завладеть не только деньгами, но и персональными данными.

Владельцы устройств под управлением macOS, Android, Linux и других операционных систем останутся под пристальным вниманием вирусописателей, и вредоносное ПО продолжит свое распространение на эти платформы. Также можно ожидать, что участятся и станут более изощренными атаки на устройства интернета вещей

Можно с уверенностью сказать, что киберпреступники продолжат использовать для своего обогащения любые методы, поэтому пользователям необходимо соблюдать правила информационной безопасности и применять надежные антивирусные средства на всех устройствах.

Как узнать, что ASIC заражён

Это не является стандартной платой за разработку (DevFee) и использование прошивки и просто так отключить её нельзя. Вирус по меньшей мере 12 часов ежедневно майнит на другого пользователя. То есть, вы получаете на 50% меньше награды, чем должны. При этом откат до стандартной прошивки лишь временно решает проблему. Вирус вскоре вновь активизируется и продолжает пересылать вознаграждение другому юзеру.

Троян не позволяет сменить адрес на свой и сбросить конфигурацию асика. Кроме того, он блокирует обновления прошивок. Добыча хакеров в этом случае достигает от 0,5 до 1 BTC в сутки при том, что они используют исключительно чужое оборудование. Сейчас это составляет от 20 до 40 тыс. долларов США каждые 24 часа. Стоит задуматься, сколько устройств уже заражено и сколько ещё будет атаковано в будущем. При таких масштабах «эпидемии» следует позаботиться о мерах безопасности и лечения.

Троян не позволяет сменить адрес на свой и сбросить конфигурацию асика. Кроме того, он блокирует обновления прошивок. Добыча хакеров в этом случае достигает от 0,5 до 1 BTC в сутки при том, что они используют исключительно чужое оборудование. Сейчас это составляет от 20 до 40 тыс. долларов США каждые 24 часа. Стоит задуматься, сколько устройств уже заражено и сколько ещё будет атаковано в будущем. При таких масштабах «эпидемии» следует позаботиться о мерах безопасности и лечения.

В некоторых случаях подмену пула можно обнаружить при помощи программы WinSCP. Достаточно ввести адрес ASIC, имя root и пароль. Попав «внутрь» асика нужно просмотреть файл bmminer.conf в папке config. Если в нём будет фигурировать вышеназванный чужой адрес (3CJgXokLQrRCQcEoftS7MbPDSXhXpX6P55), значит, устройство поражено. Пулы при этом также будут указаны другие (в данном случае nicehash).

Вирусная обстановка

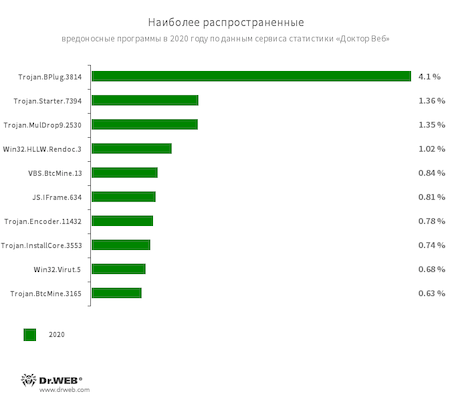

Анализ данных статистики Dr.Web показал, что в 2020 году пользователей чаще всего атаковали трояны-дропперы и загрузчики, которые устанавливали другие вредоносные приложения и выполняли произвольный код. Кроме того, пользователям по-прежнему угрожали трояны и скрипты, выполняющие скрытый майнинг криптовалют.

- Trojan.BPlug.3867

- Вредоносное расширение для браузера, предназначенное для веб-инжектов в просматриваемые пользователями интернет-страницы и блокировки сторонней рекламы.

- Trojan.Starter.7394

- Представитель семейства троянов, основное назначение которых — запуск в инфицированной системе исполняемого файла с определенным набором вредоносных функций.

- Trojan.MulDrop9.2530

- Дроппер, распространяющий и устанавливающий другое вредоносное ПО.

- Win32.HLLW.Rendoc.3

- Сетевой червь, распространяющийся в том числе через съемные носители информации.

- VBS.BtcMine.13

- Вредоносный сценарий на языке VBS, выполняющий скрытую добычу криптовалют.

- JS.IFrame.634

- Скрипт, который злоумышленники внедряют в html-страницы. При открытии таких страниц скрипт выполняет перенаправление на различные вредоносные и нежелательные сайты.

- Trojan.Encoder.11432

- Многокомпонентный сетевой червь, известный под именем WannaCry. Вредоносная программа имеет несколько компонентов, троян-шифровальщик — лишь один из них.

- Trojan.InstallCore.3553

- Семейство обфусцированных установщиков рекламного и нежелательного ПО, использующее недобросовестные методы распространения.

- Win32.Virut.5

- Полиморфный вирус, заражающий исполняемые файлы. Содержит функции управления инфицированными компьютерами с использованием IRC-канала.

- Trojan.BtcMine.3165

- Троянская программа, выполняющая на зараженном устройстве скрытую добычу криптовалют.

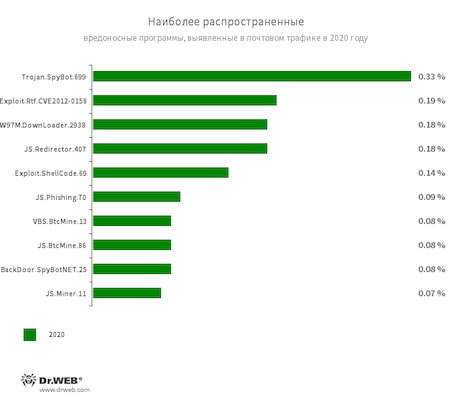

В почтовом трафике преобладали трояны-банкеры, бэкдоры и вредоносное ПО, использующее уязвимости офисных документов. Кроме того, злоумышленники распространяли скрипты для скрытого майнинга и фишинга, а также перенаправления пользователей на нежелательные и потенциально опасные сайты.

- Trojan.SpyBot.699

- Многомодульный банковский троян. Позволяет киберпреступникам загружать и запускать на зараженном устройстве различные приложения и исполнять произвольный код.

- Exploit.CVE-2012-0158

- Измененный документ Microsoft Office Word, для выполнения вредоносного кода использующий уязвимость CVE-2012-0158.

- W97M.DownLoader.2938

- Семейство троянов-загрузчиков, использующих в работе уязвимости документов Microsoft Office. Предназначены для загрузки на атакуемый компьютер других вредоносных программ.

- JS.Redirector.407

- Вредоносный сценарий на языке JavaScript, размещаемый в коде веб-страниц. Предназначен для перенаправления пользователей на фишинговые или рекламные сайты.

- Exploit.ShellCode.69

- Вредоносный документ Microsoft Office Word. Использует уязвимость CVE-2017-11882.

- JS.Phishing.70

- Вредоносный сценарий на языке JavaScript, формирующий фишинговую веб-страницу.

- VBS.BtcMine.13

- Вредоносный сценарий на языке VBS, выполняющий скрытую добычу криптовалют.

- JS.BtcMine.86

- Вредоносный сценарий на языке JavaScript, выполняющий скрытую добычу криптовалют.

- BackDoor.SpyBotNET.25

- Бэкдор, написанный на .NET. Способен манипулировать файловой системой (копирование, удаление, создание директорий и т. д.), завершать процессы, делать снимки экрана.

- JS.Miner.11

- Семейство сценариев на языке JavaScript, предназначенных для скрытой добычи криптовалют.

Что делать?

Если у Вас стоит постоянно обновляемый надежный антивирус, то, скорее всего вирус троян не пройдет. Но их программный код меняется раз в полгода, а нелицензионные антивирусы без регулярного обновления могут не успеть за новинками рынка.

Кстати, трояны могут жить не только в файлах, но и в телефонах, флеш-картах, в USB-носителях. А их так просто не протестируешь. Так что нас спасет только регулярно обновляемая качественная антивирусная программа.

Сегодня все больше и больше пользователей осваивают простейшие навыки владения персональным компьютером. Стоит учесть, что очистка компьютера от вирусов осуществляется с помощью специальных приложений, которые пачками закачиваются в сеть. А главное, осваивать новые программы очень легко, программисты стараются создавать максимально простой и понятный интерфейс.

Как удалить вирусы с Айфона

Вирусы попадают в систему «яблочных» устройств кране редко, но те, которым удалось это сделать, проникают в файловую систему настолько глубоко, что обнаружить, а тем более извлечь их оттуда практически невозможно. Но это лишь на первый взгляд. В действительности же наиболее безопасные коды можно удалить посредством очищения файлов cookie в используемом браузере. Не менее эффективными могут стать и некоторые другие методы.

Принудительная перезагрузка

Если девайс стал медленно работать, тормозить или вообще повис, целесообразно перезагрузить его либо сбросить настройки. Эти нарушения обычно не связаны с влиянием вирусов или вредоносного ПО, а вызваны программными или кодовыми конфликтами. Справиться с проблемой и восстановить работоспособность Айфона поможет обычная или принудительная перезагрузка.

В первом случае достаточно нажать на кнопку питания и в открывшемся меню выбрать пункт «Выключить». Когда экран потухнет, следует нажать и удерживать ту же клавишу «Power», пока на дисплее не появится изображение. Нужно дождаться окончания загрузки и проверить функциональность устройства.

Второй вариант применяется, если экран не реагирует на касание, а система не отвечает. Действия в этом случае будут такими:

- одновременно зажать и удерживать клавиши «Домой» и «Power»;

- спустя 3-4 секунды смартфон принудительно отключится, а затем вновь автоматически запустится.

В зависимости от модели устройства алгоритм может несколько отличаться:

- зажать и удерживать кнопку питания не менее 2-3 секунд;

- дополнительно нажать на регулятор уменьшения громкости;

- дождаться отключения смартфона;

- отпустить клавиши и выждать, пока устройство автоматически запустится.

Обновление ОС

Если нормальной работе Айфона мешают какие-то баги либо он стал тормозить и блокировать открытие некоторых приложений, помочь способно обновление оперативной системы. Выполнить данную процедуру можно через настройки смартфона либо через сервис iTunes на компьютере. В первом случае сценарий будет выглядеть следующим образом.

- На телефоне открыть «Настройки» и перейти в раздел «Основные»;

- Выбрать функцию «Обновление ПО», запустив проверку на наличие свежих версий;

- В случае их обнаружения система уведомит о наличии обновления и информации об изменениях;

- Внизу экрана кликнуть по кнопке «Загрузить и установить»;

- Для запуска понадобится ввести пароль защиты, принять условия и положения;

- Система запустит процедуру апдейта, после окончания которой понадобится выполнить установку. Из двух вариантов предпочтительнее выбрать первый «Установить сейчас».

Специалисты настоятельно рекомендуют не пренебрегать установкой обновлений для «яблочных» устройств. Актуальная версия способна обеспечить смартфону бесперебойную работу и безопасность.

Сброс настроек на Айфоне

Если предыдущие варианты оказались безрезультатными, и избавиться от проблемы не удалось, следует прибегнуть к последнему способу – сбросу настроек до заводских установок на Айфоне. Метод считается радикальным и применяется в крайних случаях, поскольку позволяет удалить всю информацию, включая настройки и загруженный контент. В результате телефон вернется к состоянию, которое было в момент покупки в магазине. Выполнить сброс можно двумя путями.

Через настройки Айфона

- Этот способ позволяет откатить устройство просто и быстро. Для этого необходимо выполнить следующие действия:

- Открыть меню «Настройки»;

- Перейти в раздел «Основные»;

- Из перечня доступных операций выбрать категорию «Сброс».

На следующей вкладке отметить опцию, которая поможет стереть контент и настройки, и подтвердить действие.

Через режим Recovery

Этот способ предполагает восстановление гаджета через iTunes, особенно, если он до этого был сопряжен с компьютером (ноутбуком) и распознан соответствующей программой. Активировать режим Recovery Mode можно несколькими способами в зависимости от модели устройства и текущей версии операционной системы (см. пункт «Принудительная перезагрузка»).

- На предварительном этапе нужно подключить смартфон к ПК и запустить Айтюнс;

- Чтобы выполнить сброс настроек, потребуется выбрать опцию «Восстановить».

С этого момента программа приступит к поиску и загрузке актуальной версии ОС на iPhone.

Мобильные устройства от разработчиков Apple во всем мире славятся своей безопасностью и защищенностью от хакерских атак и вредоносного ПО. Если проблема все-таки возникла, а устранить ее вышеупомянутыми методами не получилось, имеет смысл обратиться в сервисный центр Apple. Сотрудники гарантированно обнаружат причину неполадки и быстро ее устранят.

Поделиться ссылкой:

Признаки заражения

В первую очередь необходимо вовремя распознать данный вирус . Стоит с настороженностью отнестись, если встречается часть нижеперечисленных признаков:

- невозможность отображения некоторых страниц на сайтах, хотя до этого все работало исправно, данные страницы открывались;

- более медленная работа браузера, он зависает, перестает давать отклик на запросы;

- главная страница, которую установил пользователь или что стояла по умолчанию, внезапно изменилась на другую;

- в попытках попасть на сайты разработчиков антивирусов появляется ошибка;

- при желании посетить конкретный сайт браузер перенаправляет на другой источник информации;

- при работе часто всплывают рекламные окна, навязчивые сообщения и баннеры;

- появились новые панели инструментов в привычном пользователе браузере, хотя раньше ее не было;

- при включении компьютера нет реакции на запросы, ПК зависает или попросту отключается. Также должна насторожить самостоятельная перезагрузка;

- появление новых значков, неизвестных файлов и приложений;

- часто всплывающие сообщения об ошибках работы системы.

Компьютер заражен вирусами

Работа с программой Autoruns

Интерфейс программы

После запуска окно программы будет выглядеть так:

Программа официально поддерживает только английский язык, но и так разобраться с программой несложно.

Все автозапускаемые сервисы в программе разбиты по разделам (1). Открыв вкладку с нужным разделом, в центре окна появится список относящихся к нему сервисов.

Если открыта вкладка Everything (отображение сервисов сразу со всех разделов), то в списке будет видно разделение по разделам (2). Некоторые сервисы отмечены жёлтым цветом (3). Это значит, что файла для запуска этой программы / службы / сервиса в Windows не существует и осталась лишь запись в реестре. Такие записи можно удалить без последствий. Розовым (4) выделены те сервисы, которые программа считает подозрительными. Однако, не стоит ориентироваться целиком на логику программы, поскольку она часто считает подозрительными даже реально безопасные программы.

Всё, что отмечено галочками (как правило, это более 90% из списка) у вас загружается автоматически либо при старте системы, либо при выполнении иных событий.

Удобнее всего пользоваться основным разделом Everything, поскольку через него выводится сразу всё. Отдельно, как правило, может потребоваться заглянуть в разделы:

- Scheduled Tasks. Программы, запуск которых запланирован через утилиту Windows «Планировщик задач».

- Services. Здесь перечисляются автозапускаемые службы Windows.

- Drivers. Тут будут отображаться загружаемые с Windows драйвера (программы для управления устройствами компьютера).

- Winlogon. Программы, запускаемые при загрузке Windows.

- Logon. Программы, запускаемые при входе пользователя в Windows.

Все остальные разделы проще смотреть через общую вкладку Everything.

Список вывода автозагрузки сделан в виде таблицы. Назначение колонок таблицы:

- Autorun Entry. Здесь указан сам автозапускаемый файл, драйвер, сервис.

- Description. В этой колонке выводится описание к каждому пункту автозагрузки, из которого часто можно увидеть, для чего служит тот или иной пункт.

- Publisher. Издатель файла, т. е. разработчик. Если указано в скобках Verified, значит, издатель проверен, т. е. это оригинальный файл, а не какой-то подменённый (например, вирусом).

- Image Path. Путь к файлу в проводнике Windows.

- Timestamp. Время модификации файла. Иногда здесь может отображаться некорректное время, например, в будущем.

- VirusTotal. Результат проверки файлов автозапуска на возможность заражения через сайт virustotal.com.

Настройка автозагрузки

Чтобы отключить нужные сервисы из автозагрузки просто снимите рядом с ними галочки. Изменения применяются сразу и при следующей загрузке Windows те сервисы, с которых вы ранее сняли галочки уже не будут загружаться.

Работать с автозагрузкой нужно очень внимательно! При отключении многих сервисов ваша система может в итоге не загрузиться!

Настоятельно рекомендую, перед тем как вы начнёте посредством отключения каких-то пунктов из автозагрузки искать источник проблемы, выключить в настройках отображение всех системных сервисов Windows, а именно от компании Microsoft. Для этого откройте меню Options и выберите Hide Microsoft Entries. Пункт Hide Windows Entries выключится автоматически.

Пункт Hide Empty Location оставляйте всегда включённым, поскольку он позволяет скрыть пустые записи.

При отключении сервисов из автозагрузки, соответствующие им записи в реестре Windows всё равно останутся. Чтобы полностью удалить сервис из автозагрузки, кликните по нему правой кнопкой мыши и выберите Delete.

Удалять следует только те пункты автозагрузки, которые остались после удаления самих программ! Удалив что-то из автозагрузки, восстановить это затем уже не получится! Поэтому прежде чем что-то основательно удалять, для начала проверьте работу компьютера просто отключив нужный сервис, не удаляя его.

Чтобы посмотреть, к какому файлу и (или) записи в реестре Windows относится тот или иной пункт автозагрузки, кликните по нему правой кнопкой мыши и выберите один из вариантов: Jump to Entry или Jump to Image.

Выбрав первый вариант, откроется реестр Windows сразу на той записи, которая соответствует выбранному пункту автозапуска.

Выбрав второй вариант, откроется папка проводника Windows с тем файлом, который соответствует выбранному пункту автозапуска.

Это полезно тогда, когда вам нужно знать, что конкретно за файл находится в автозапуске и где он расположен наглядно в проводнике Windows.

Таким образом, вы можете отключать либо ненужные программы, сервисы, драйверы из автозапуска системы, либо методом последовательного отключения (например, по 5-10 шт.) и проверки, находить источник проблемы в работе Windows.